����ϵͳ ʵ�鱨��

Lab1��ϵͳ������������

ʵ��Ŀ�ģ�

����ϵͳ��һ��������Ҳ��Ҫͨ��ij�ֻ��Ƽ��ز������������������ǽ�ͨ������һ�� ���Ӽ�����-bootloader �������Щ������Ϊ�ˣ�������Ҫ���һ���ܹ��л��� x86 �ı���ģʽ����ʾ�ַ��� bootloader��Ϊ��������ϵͳ ucore ������lab1 �ṩ��һ���dz�С�� bootloader �� ucore OS������ bootloader ִ�д���С�� 512 ���ֽڣ��������ܷŵ�Ӳ�̵������������С�ͨ��������ʵ����� bootloader �� ucore OS�������˽��

> �����ԭ��

- CPU �ı�ַ��Ѱַ�����ڷֶλ��Ƶ��ڴ����

- CPU ���жϻ���

- ���裺����/����/CGA��ʱ�ӣ�Ӳ��

> Bootloader ����

- �������� bootloader ����

- ���� bootloader �ķ���

- PC ���� bootloader ����

- ELF ִ���ļ��ĸ�ʽ�ͼ���

- ������ʣ���Ӳ�̣��� CGA ����ʾ�ַ���

> ucore OS ����

- �������� ucore OS ����

- ucore OS ����������

- ���� ucore OS �ķ���

- �������ù�ϵ���ڻ�༶�˽⺯������ջ�Ľṹ�ʹ�������

- �жϹ�������������ص��жϴ���

- ���������ʱ��

ʵ������������ lab1 �а���һ�� bootloader ��һ�� OS����� bootloader �����л��� X86 ����ģʽ�� �ܹ������̲����� ELF ִ���ļ���ʽ������ʾ�ַ������� lab1 �е� OS ֻ��һ�����Դ���ʱ���жϺ���ʾ�ַ��������� OS��

��ϰ 1������ͨ�� make ����ִ���ļ��Ĺ���

1. ����ϵͳ�����ļ� ucore.img �����һ��һ�����ɵ�

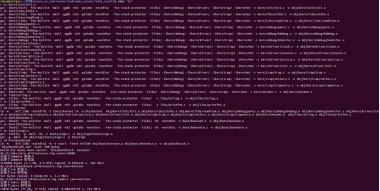

[1] ����ִ��ָ�� make ��V=�� ���Եõ����½����

����ͼ���Կ��������� Makefile �Ĺ�����Ҫ�������֣�

> ���� gcc���� C ��Դ��������.o Ŀ���ļ�

> ���� ld����һϵ��Ŀ���ļ�����Ϊ��ִ�г���

> ���� dd���� bootblock �� kernel �����ݷ�������Ӳ�� ucore.img �ڱ�ע[���� dd ָ�����]��

> dd if=/dev/zero of=bin/ucore.img count=10000 �˴��� zero �Ǿ���·�����ǽ������ 10000 �� block ��ȫ����� 0 ����ʼ����if �� of �ֱ��Ƕ����д��·����

> dd if=bin/bootblock of=bin/ucore.img conv=notrunc �� ָ �� bootblock �� һ�� 512 �ֽڵ� block ��ŵ� ucore.img �Ŀ�ͷ��conv ָ�����ļ�ת���ķ�ʽΪ���ض�����ļ���

> dd if=bin/kernel of=bin/ucore.img seek=1 conv=noturnc ��ָ���� seek(1)����֮�� kernel �е�����д�� ucore.img�������ں�д�����⾵��

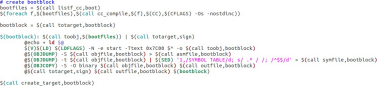

[2] �ٲ鿴 Makefile �еĹؼ����ֿɵã�

> �˴��ļ���ָ���Ӧ��[1]�������� 3 �� dd ָ����� 3 ��ָ��ִ��ʱ��Ҫ�� bootblock �� kernel������Ҫ������ bootcheck �� kernel��

> �˴��������ּ�Ϊ���� bootblock �� kernel �IJ��֣�ÿһ��������ʱ����Ҫ��

������.o �ļ��������ļ��������ÿ������������������� report �����Ѿ����걸���Ͳ������������ٿ�һ�������� bootblock ʱ�� sign ���ߣ�

> ͨ�� sign.c Ҳ���Լ���˽Ӳ�������������Ĺ淶��ʽ���� 2 ��Ҳ���ᵽ��

2. һ����ϵͳ��Ϊ�Ƿ��Ϲ淶��Ӳ��������������������ʲô

����������λ������Ӳ�̵� 0 ��ͷ 0 ���� 1 ����������Ӳ����������¼ MBR

��Master Boot Record���ͷ����� DPT��Disk Partition Table�����淶�������������������£�

[1] �ܴ�СΪ 512 �ֽڣ�������������������������־�����ֹ��ɣ�

[2] �������� 0x0 λ���� 446 �ֽڣ����� windows ����ǩ������

[3] ��������ռ�� 64 �ֽڣ��� MBR �е���Ҫ�ṹ��

[4]

������־����������������ֽڡ�55AA���� MBR �Ľ�����־��

> ��ͼΪ������������ 512 ���ֽڴ�ŵ����ݣ����֮ǰ�� sign.c ���Կ�����ĩβ�������ֽڴ�ŵ�Ϊ 0xAA55��ʵ���ϼ�Ϊ 0x55AA ��Сβ��ŷ�ʽ�����ֽڴ���ڸߵ�ַ��

��ϰ 2��ʹ�� qemu ִ�в����� lab1 �е�����

1. �� CPU �ӵ��ִ�еĵ�һ��ָ�ʼ���������� BIOS ��ִ��

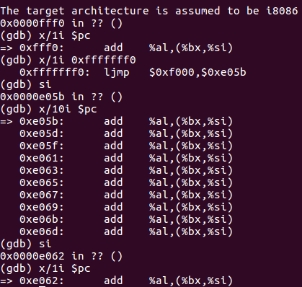

[1] ������ gdbinit �ļ�������ʾ������ BIOS ���������Ǵ�ʵģʽ��16 λģʽ�� ��ʼ�ģ�����Ҫ����ʱ�ļܹ���Ϊ i8086 �����������ԣ�

[2] ����ɺ�ִ�� make debug ���� gdb �ɿ�ʼ���ԣ����ڵ�ǰ��ʵģʽ��

��ֱ��ִ�� x/1i $pc ������ָ�����ʵ��ִ�е�ָ��������ǿ���ͨ��ִ��x/1i 0xfffffff0 ������һ��ָ�������תָ�������ת��ɺ�ͬ�����Բ鿴����ָ����ɳ���תָ��ɵô˴���ָ��ͬ������ʵ��ִ�е�ָ�

2.

�ڳ�ʼ��λ�� 0x7C00 ����ʵ��ַ�ϵ㣬���Զϵ�����

[1] Report �и����ķ������Է��������Բ�ͨ���� gdbinit ����ֱ���� gdb ��ִ��ָ��ķ�ʽ�����öϵ㲢���õ�ǰ���Ե� CPU��ͬʱִ�� x/10i $pc Ҳ���Կ�������ִ�е� 10 �����ָ����� 3 �н��бȶԡ�

3. �� 0x7C00 ��ʼ���ٴ������У����������ٷ����õ��Ĵ����� bootasm.S ��

bootblock.asm ���бȽ�

[1] �� 2 �еķ���������������ͼ�еĻ�����ȶԣ��ɵö���һ�¡�

4.

�Լ���һ�� bootblock ���ں��еĴ���λ�ã����öϵ㲢���в���

[1] ���ϵ������� kernel �е� 0x00100860 ��λ�ò� continue ִ�У�����ϵ��鿴����ɵ÷��������ԭ���ָ��һ�¡�

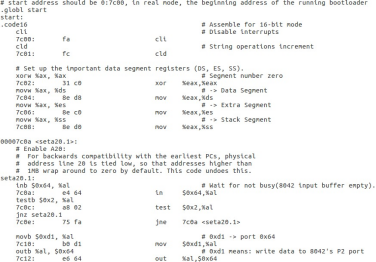

��ϰ 3������ bootloader ���뱣��ģʽ�Ĺ���

1. Ϊ�ο��� A20���Լ���ο��� A20

[1] ���ȸ���ʵ��ָ������ Lab1 �ĸ�¼ A �ɵã�A20 �Ĵ�����Ϊ�˱������¼����ԣ�һ��ʼʱ A20 ��ַ�߿����DZ����εģ�ֱ��ϵͳ����ͨ��һ���� IO ��������������֮����ܷ��ʸ߶��ڴ棬������ģʽ�¿��ر��뿪��������Ȼʹ�õĿ���

оƬΪ 8042 ���̿���������ʵ������̲�������

[2] �ɸ�¼ A ��һ���ɵô� A20 Gate �ľ��岽��������£�

- �ȴ� 8042 Input buffer Ϊ��

- ���� Write 8042 Output Port(P2)��� 8042 Input buffer

- �ȴ� 8042 Input buffer Ϊ��

- �� 8042 Output Port(P2)�õ��ֽڵĵ� 2 λ�� 1��Ȼ��д�� 8042 Input buffer

[3] �� bootasm.S �е� Enable A20 ���ִ���ɵã����������븽¼ A ��������ͬ��

2.

��γ�ʼ�� GDT ��

[1] ��ʼ�� GDT ֱ��ͨ������ȫ���������� LGDT ָ����ֱ����ɣ����ͳ��Ļ��ָ���������һ��ͼ��ʾ���� gdtdesc ��Ӧ��һ���ڴ��ַ������ GDTR �Ĵ���Ϊ 6 ���ֽڣ���� GDT �����ڴ���ʼ��ַ�ͱ����ȣ���ִ�д�ָ��ʱ�Ὣgdtdesc ָ����ڴ��ַ��ʼ������ 6 ���ֽڵ����ݴ��� GDTR �Ĵ�����

3.

���ʹ�ܺͽ��뱣��ģʽ

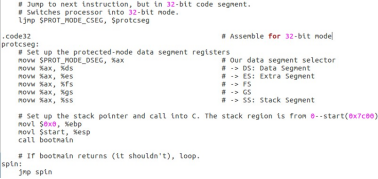

[1] ������������ʹ�ܲ���ʵģʽ�л�������ģʽ�����ѣ�ֻ��Ҫ�����ƼĴ� �� CR0 �е� PE λ�� 1 ���ɣ��� 1 ��������ͼָ����ʾ��

[2] ��ִ�����֮��������Ȼת���˱���ģʽ���� CS �е�������ȻΪʵģʽ�´���εĶ�ֵ���DZ���ģʽ�´���ε�ѡ���ӣ���ȡָ��ǰӦ�Ѵ���ε�ѡ���� װ�� CS���ʽ����Ż�ִ������ͼ��ʾ����תָ�����ָ�ͬʱ���滹�����˶�ջ�ռ䣬��ɲ�������� bootmain �� kernel ���ؽ��ڴ�֮�С�

��ϰ 4������ bootloader ���� ELF ��ʽ�� OS �Ĺ���

1. bootloader ��ζ�ȡӲ��������

[1]

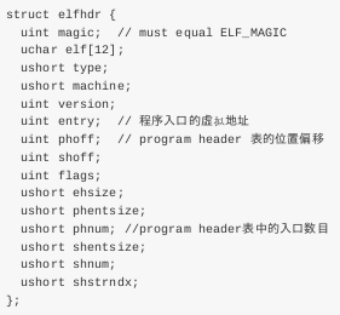

����Ҫ��ȷ��ʵ���е� ELF ����Ϊ����ִ�еĿ�ִ���ļ�(executable file)�������ṩ����Ľ���ӳ���ص��ڴ�ִ�У���ȡӲ�����������ĺ�����Ϊbootmain.c �е� readsect ���������������ع��̼���Ӧ bootmain �������� 2 �л��һ��������

[2] ͬʱʵ��ָ�����и����˴��� IO ��ַ�Ͷ�Ӧ���ܣ�����ͼ��ʾ��Ҳ������һ������������������ʾ��

- �ȴ���������

- ������ȡ����������

- �ȴ���������

- �Ѵ����������ݶ����ƶ��ڴ�

[3] ���Կ��� bootmain.c �е� readsect ����������ʾ�����������������������ȫ������� 0x1F2 �IJ���ָ����ÿ�ζ�ȡ 1 ���������� 0x1F3-0x1F6 �IJ�����ָͬ���˶�ȡ�������ţ��� 0x1F7 �IJ����� 0x20 ��ָ��������ȡ������

2. bootloader ����μ��� ELF ��ʽ�� OS

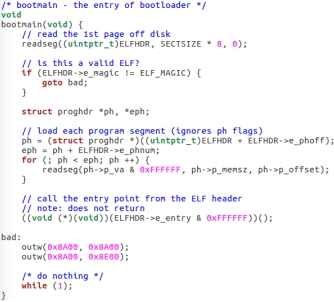

[1] �������ȡӲ��������ɵã��������� kernel �Ĺ��̱����Ͼ���ѭ����ȡ�����Ĺ��̣��漰���ĺ�����Ϊ bootmain.c �е� readseg ������ bootmain ������

[2] readseg ����������ʾ����Ҫע����� secno ���趨�Ǵ� 1 ��ʼ��ԭ���� 0 ������Ӧ������������������ 1 ������ʼ���� kernel ���֡�

[3] bootmain ������������ʾ�������Ƕ�ȡ ELF ��ͷ����Ȼ���� ELF �ļ�ͷ��ʽҪ��ɵ�Ҫ�ȱȶ� magic �Ƿ���� ELF_MAGIC ��ȷ�� ELF �Ϸ��ԣ�ȷ�Ϻ���ͷ��ʽ�м���λ�á������Ϣ��һϵ��ֵ���� ELF ���ؽ��ڴ�֮�в��ҵ��ں˵���ڣ�ȫ����ɺ���ع��̼�������ת���ں�ִ�С�

��ϰ 5��ʵ�ֺ������ö�ջ���ٺ���

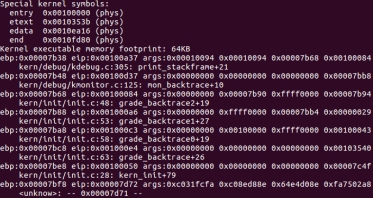

[1] ���ȿ� print_stackframe ���������� 0-��ǰ��Ƚ����õ����еĺ���ȫ����ӡ���������� ebp��eip �Ͳ����б� args��

[2]

Ȼ��ִ�� make qemu ֮���Կ������ڶ�ջ���ò��ֵĴ���������ʾ��ÿһ����ö������ ebp��eip �Լ� args ��ֵ����ָ�����ú�����λ�ú�ϵ��

[3] �������һ��ʵ����Ϊ�ʼ�ĵ��ü� call bootmain ��䣬���ڳ�ʼ�����ջΪ�գ�ջ���� 0x7C00 λ�ã��ʵ��ú�ѹջ��ջ��ָ���Ϊ 0x7BF8����Ϊ ebp ��ʾֵ���� call ������ڵ�λ��Ϊ 0x7D70����ͼ��ʾ���� eip ָ����һ����ִ�е���伴 0x7D72��

��ϰ 6�������жϳ�ʼ���ʹ���

1. �ж���������������ģʽ�µ��ж�����������һ������ռ�����ֽڣ������ļ�λ���� �жϴ�����������

[1] ��ʵ��ָ�����ж����쳣���ֵĽ��ܿɵã��ж��������� IDT ��һ�� 8 �ֽڵ����������飬�ʿɵ�����ÿһ������ռ 8 �ֽڣ�CPU ���ж��쳣�ų� 8 ��Ϊ IDT ��������

[2] ��ʵ��ָ�����и��������� Descriptor �ɵã���ȥ Task-gate �˴�δʹ���⣬ ʣ�����־���ͳһ��������ʽ��

- 2-3 �ֽ�Ϊ��ѡ����

- 6-7 �ֽں� 0-1 �ֽ�ƴ�ӳ� 4 �ֽڵ�ƫ����

- 4-5 �ֽ��������� Descriptor ����

- �ɵó�ȥ 4-5 �ֽ���ʣ��� 6 ���ֽ����ϸ����жϴ�����������

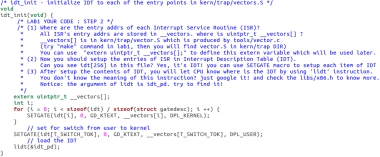

2. �������� kern/trap/trap.c �ж��ж����������г�ʼ���ĺ��� idt_init���� idt_init �����У����ζ������ж���ڽ��г�ʼ����ʹ�� mmu.h �е� SETGATE �꣬��� idt �������ݡ�ÿ���жϵ������ tools/vectors.c ���ɣ�ʹ�� trap.c �������� vectors ���鼴�ɡ�

[1] ������ĿҪ������Ĵ�������ͼ��ʾ��ѭ���� idt �����е��ж���ڽ��г�ʼ������ɺ�ͨ�� LIDT ָ�������� IDT��

3.

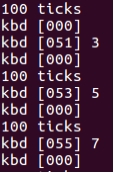

�������� trap.c �е��жϴ������� trap���ڶ�ʱ���жϽ��д����IJ�����д trap �����д���ʱ���жϵIJ��֣�ʹ����ϵͳÿ���� 100 ��ʱ���жϺ��� print_ticks �ӳ�������Ļ�ϴ�ӡһ�����֡�100 ticks����

[1] ������ĿҪ������Ĵ�������ͼ��ʾ���������ж�ʱҪ�ж���������һ���жϣ� ��ʵ�������׳��Գ���Ϊʱ���жϺͼ����жϣ������ж���Ϊû������豸������ ��û�д�����

[2] �����������ͼ��ʾ�����Կ�����û�м�������ʱÿ�� 100ticks ���Զ������жϣ��м�������ʱ�����̴��������жϡ�

��չ��ϰ Challenge1��

��չ proj4,���� syscall ���ܣ�������һ�û�̬��������ִ��һ�ض�ϵͳ���ã����ʱ�Ӽ���ֵ�������ں˳�ʼ��Ϻɴ��ں�̬���ص��û�̬�ĺ��������û�̬�ĺ�����ͨ��ϵͳ���õõ��ں�̬�ķ���

stati.c vot ,d

l a b1_swi.t c h_t o_ us e�� ( v ol d ) {

//ILAB1 CHALLENGE 1 : �� �� ��

asl'I volatlle (

, ' s u b $0x8, %%es p \ n "

, ' i.nt %0 \ n "

, ' fllovl %%e bp , %%es p "

��

�� "• 1. II ( T S WIT CH��fO U)

}) ; • ��

statlc void

l a b1_swi.t c:h_t o_ke rn e l ( vol d)

//LAB1 CHALLENGE 1 : TOD0 1

asl'I volatlle ( " i.nt %0 \ n "

, ' fllovl %%e bp , %%es p \ n "

��

: " l " ( T SWITCH TOK)

: " l " ( T SWITCH TOK)

,��

��

statlc vold

lab1 ws i.t c::h_t es t ( vol d ) {

lab1_pri..nt_c:ur_status();

c:p�� i.nt f ( " +++ swi.tc:h to us e�� l'lode +++ \ n " ) ; l a b1_sw i..t c:h_t o_l!s e�� () ; lab1_pri..nt_c:ur_status();

c:p �� i..nt f ( " +++ swi.tc:h to kernel l'lode +++ \ n " ) ; lab1_swi..tc:h_to_kernel(); lab1_pri..nt_c:ur_status();

* ��

* ��

= 8

= 8

= 10

= 10

= 10

+++ switch to u s �� rr1od e +++

+++ switch to u s �� rr1od e +++

1: @��ng 3

1: @��ng 3

1: c s = lb

1: ds = 23

1: es = 23

1: ss = 23

+++ switch t o k �� nel rr1od e +++

+++ switch t o k �� nel rr1od e +++

2: @��ng 0

2: c s = 8

2: c s = 8

2: ds

2: es

2: ss

[1] �ں˳�ʼ��Ϻ��ִ�� lab1_switch_test �����������лᷢ�������л������������ǰ���ںˣ�״̬������л����û�̬�����״̬�����л����ں�̬������� ǰ״̬��

[2]

�˴���Ҫע������� lab1_switch_to_kernel �� lab1_switch_to_user �����������в�������Ƕ����д����ͬʱ������ volatile ����ȷ�����ָ����Ż��ģ������������˽⣬��Ƕ����еģ��������ָ���ͬ�����õģ��ڴ˴��������� ���зָ��ķֱ��ǻ�����ģ������벿�֣�ͬʱ��ģ������%0 ��Ϊռλ���������벿���á�i���������������жϺ����� INT ��ʹ�䷢���жϡ�

[3] ��ͼ��ʾ��Ϊ�жϴ����л�״̬ʱ�Ĵ��룬���δ��������ϱȽ϶Գƣ�����Ҫ ��һ��ʼ�ж��Ƿ��Ѿ�����Ŀ��״̬���������Ŀ��״̬����ô��Ҫ����Ӧ�ļ� ���������� trapframe �Ķ��壬��Ҫ�ĵļĴ����� CS,DS,ES,ESP �ȣ�ͬʱ����

trapframe ��Ϊ���� 4 �ֽڼ���� padding Ҳ������֤֮ǰ�� 55AA ��Сβ�洢�����⡣

[4] ���бȽϹؼ��Ļ��ж� EFLAGS �Ĵ������ģ�EFLAGS �Ĵ����ĵ� 12/13 λΪ IOPL(I/O privilege level field)��ָʾ��ǰ��������� I/O ��Ȩ����ֻ������������ĵ�ǰ��Ȩ��(CPL)С�ڵ��� I/O ��Ȩ������������ I/O ��ַ�ռ䣬��������|=0x3000 ��&=~0x3000 ��������ֱ����� 11 ���� 00��

��չ��ϰ Challenge2��

�ü���ʵ���û�ģʽ�ں�ģʽ�л�������Ŀ���ǣ����������� 3 ʱ�л����û�ģʽ���������� 0 ʱ�л����ں�ģʽ���� ����˼·�ǽ�����ж�(syscall ����)�Ĵ��룬���Ұ�

trap.c �����жϴ�������������ù�����

[1] ����ʵ��������ʾ��ʵ��ʱ���õķ���Ϊ���Ǽ����жϵķ�֧������Ӱ��ԭ�� �ϵ�Ч�����������ǰ�����ַ����������Ϊ 0/3 ����Ҫ����ģʽ�л��ͻᰴ��

T_SWITCH_TOU/TOK �ķ�ʽ�������л���ʵ��������ͼ��ʾ��

[2] ���Կ������ڲ���Ҫ״̬�л�ʱֻ�ǵ����ļ����жϣ���Ҫ״̬�л�ʱ�����

print_trapframe ��ӡ������Ĵ�����״̬������ͨ�� EFLAGS �Ĵ�����ֵ����״̬�л��Ľ�������Ҷ���л�ʱ�ɱ�֤��Ȼ����������

ʵ����룺

1. ��ʵ���������ʵ�鶼��̫һ������Ϊ����ʵ����ѶȱȽϴ����Դ�ʱ�䶼 �����Ķ������Ĵ����ʵ����Ϊ�����������ȥ���������⣬���������Լ������Һ� �����������˵����ӣ�������ʵ��Ҫ�����ھ�ʵ�����ݵĻ������кܶ�Ҫ����ѧϰ�� �ط�����Ϊʵ����˺ܶ�ο����ϣ�������ʵ�������Ҳ���ŷdz����ϸ�ڣ���ʵ�ܶ� ���Ѿ���ʵ��ο������һЩ�ط������ˣ����磺

[1] ���ڽ��뱣��ģʽʱ�� A20 �C ����ϵͳʵ��ָ���� Page 105

[2] 80386 ������/�ж�/������������ �C ����ϵͳʵ��ָ���� Page 99

2. ʵ�����Ҫ�г�ֵ����ģ���Ϊ�����ݶ���֮ǰδ�Ӵ����ģ��ټ���ֱ�ӽӴ� һ����������Ŀ�ļ������ɱ���Ļ�����Ķ��ϵ����ѣ�����ʱ���Ҫ�����䷳�İٶ� �� google�������� OS ���� xv6 ���� ucore ���д���ǰ�������Ĺ��������Դ�����ȡ����ͽ�ѵ��Ϊ�Լ����ջ�����������ָ�

[1] x/2i $pc Ϊ gdb ���Թ����е�һ��ָ��������Ͽɵ����еĺ��壺

- x Ϊ examine ����д

- 2 ��ʾҪ�鿴���ڴ浥Ԫ����

- i ָ���ַ��ʽ

- pc �� program counter�����������

[2] asm volatile(��:��:��:��); Ϊ gcc �� c ��������Ƕ���ķ�ʽ�����庬�壺

- asm ��ʾ����Ĵ���Ϊ��Ƕ���

- volatile ��ʾ���������Ż����룬�����ָ���ԭ��

- ()��������:�ָ��IJ��ֱַ�Ϊ������ģ��/���/����/�ƻ���������

- ������ģ������%0-%9 �������ָ�� 9 ��ռλ��

����ÿһ��ָ����������ھ�ѧ����صĺܶ�֪ʶ���������� OS ���ſλ�����Щʵ�鵱�п����õ���������ǻ��۽�������������

3. ʵ�鴮���γ̽϶࣬���Ե������ڹ����γ̣����ݽṹ����ԭ������������ϰ�� ���ڽ�����Ҫ����γ̣�����ԭ����Ƕ��ʽ���Ļ��ۣ���Ҫ����ѧϰ���