匿名通信 Windows 客户端的设计与实现

摘要

目前许多企业网络面临着流量嗅探的安全威胁。不法分子通过技术手段,拦截、分析网络中的流量。为了防止恶意流量嗅探,可以使用匿名通信技术,将流量中的 MAC 地址、IP 地址、TCP/UDP 端口号进行伪造。匿名通信系统要求在主机上部署匿名通信客户端,用于实现匿名通信协议,同时防止本地恶意软件进行原始流量嗅探。

本课题基于 U-TRI 匿名通信系统,设计一个 Windows 匿名通信客户端。该客户端在匿名通信系统中扮演了重要角色,实现了两个重要功能:第一,实现匿名通信协议,拦截/修改主机流量,与匿名通信网络设备共同防止网络中的流量嗅探;第二,采用 WFP 标记驱动作为拦截/修改流量的内核,防止本地流量嗅探。该客户端包括三个部分:用于处理核心拦截/修改业务逻辑的匿名通信驱动程序、用于配合驱动程序工作的打开网卡混杂模式工具和为简化软件部署/移除流程而设计的客户端安装/卸载工具。经系统测试,该客户端通过了功能测试,并达到性能基本要求。

本文首先介绍了选题的背景、意义和相关技术;其次分析了系统需求,并根据需求对 Windows 匿名通信客户端进行设计与实现;再次对客户端进行功能测试和性能测试;最后总结了本课题的工作,并提出了存在的问题和对进一步完善的展望。

关键词 匿名通信 反嗅探 网络驱动

目录

匿名通信 Windows 客户端的设计与实现 1

摘要 1

1 引言 2

1.1 选题背景和意义 2

1.2 课题任务 3

1.3 论文章节安排 4

2 相关技术介绍 5

2.1 Windows 网络架构介绍 5

2.2 Windows 过滤平台介绍 8

2.3 网络驱动接口规范介绍 11

2.4 Windows 流量嗅探工具介绍 13

2.5 本章小结 15

3 系统需求分析 15

3.1 匿名通信需求 15

3.2 反流量嗅探需求 16

3.3 非功能性需求 17

3.4 性能需求 17

3.5 本章小结 18

4 系统总体设计 18

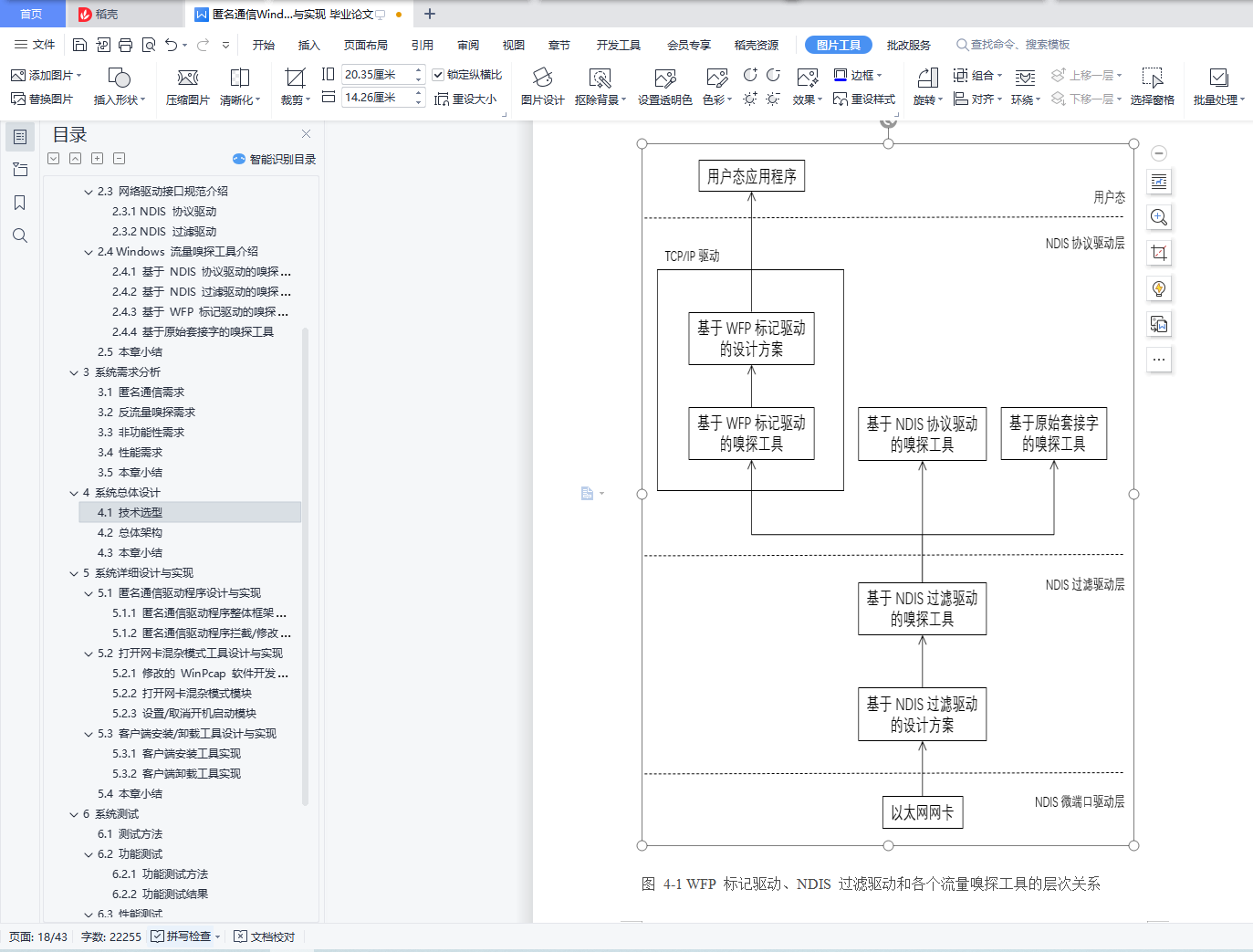

4.1 技术选型 18

4.2 总体架构 21

4.3 本章小结 23

5 系统详细设计与实现 23

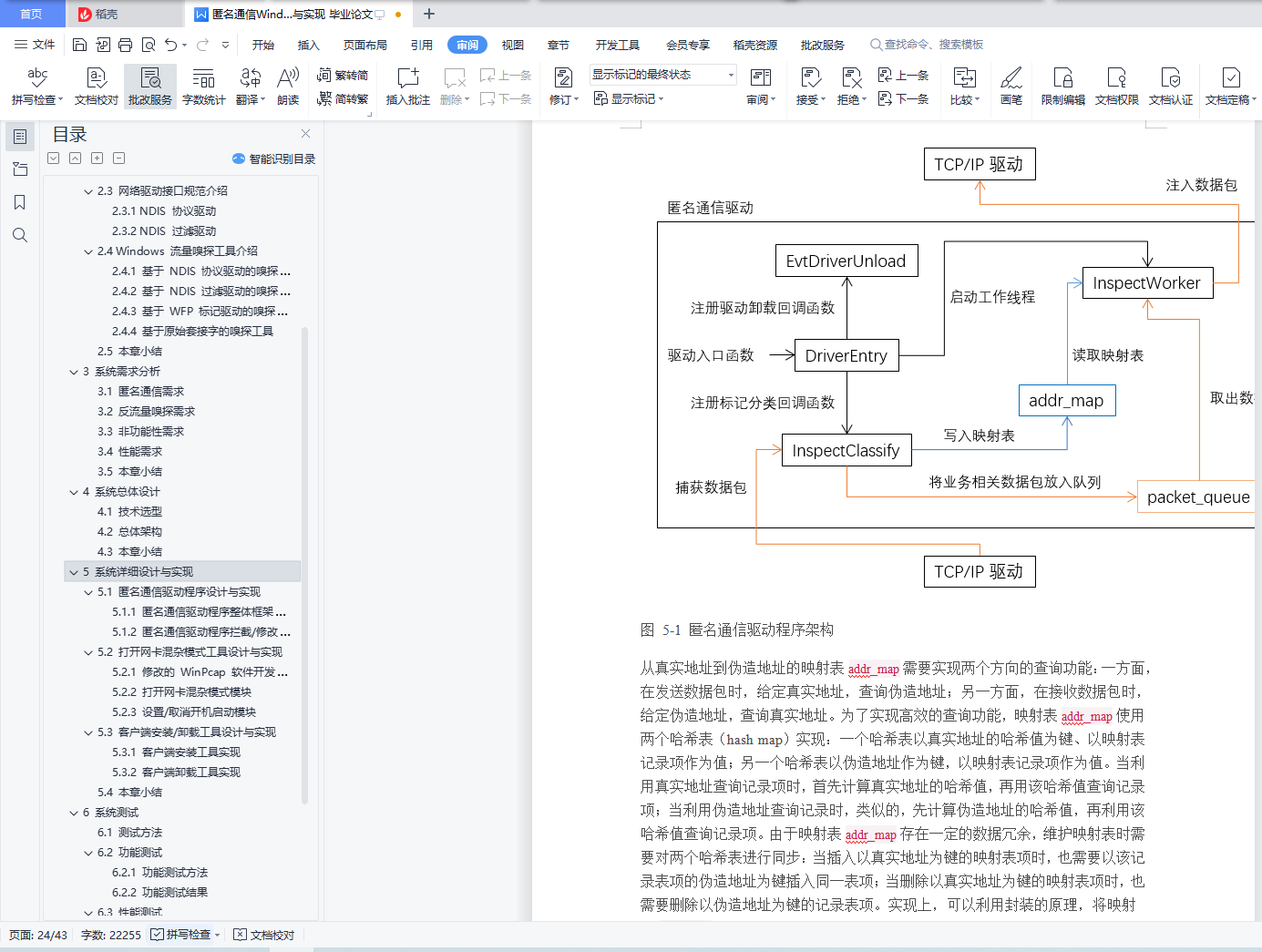

5.1 匿名通信驱动程序设计与实现 23

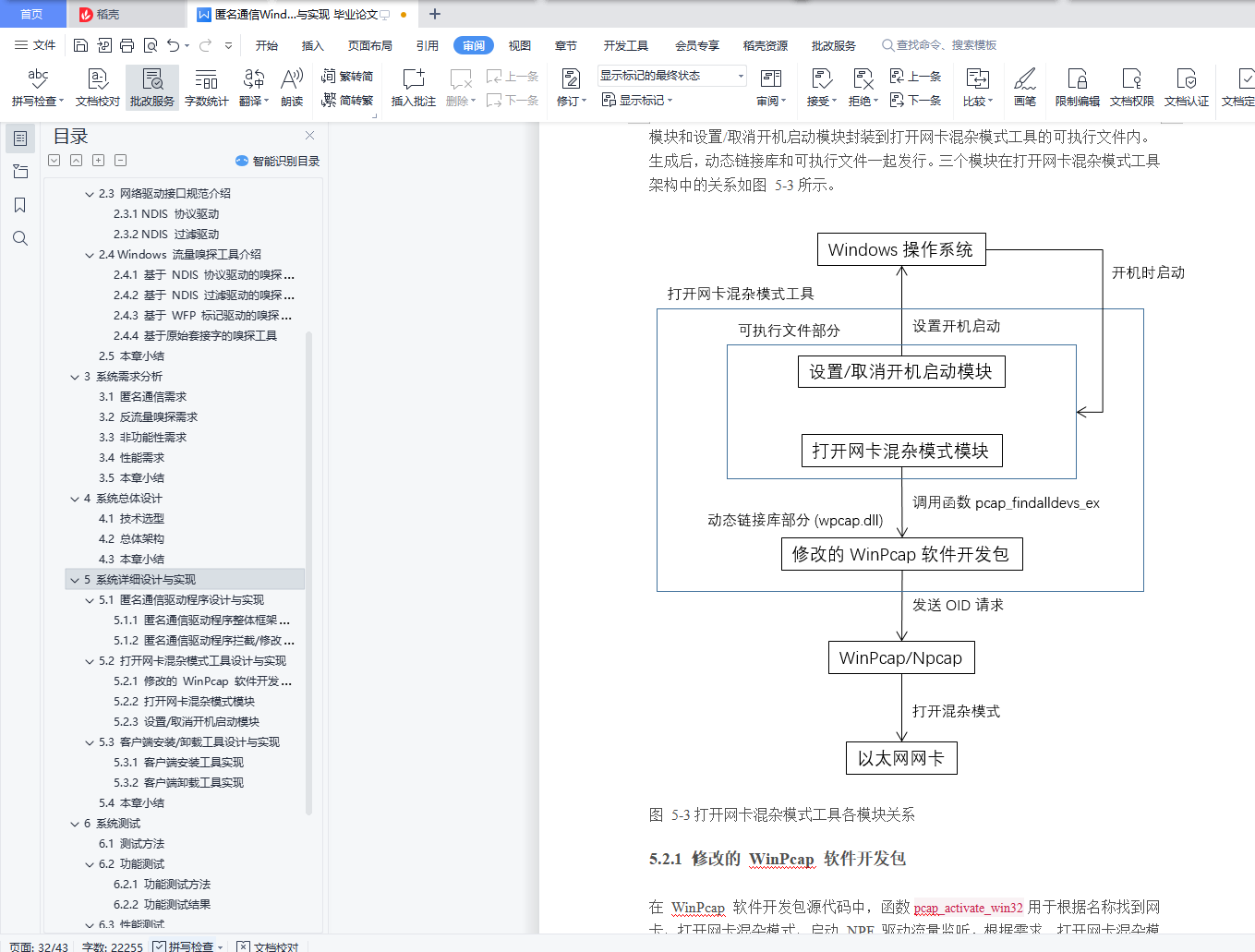

5.2 打开网卡混杂模式工具设计与实现 32

5.3 客户端安装/卸载工具设计与实现 35

5.4 本章小结 36

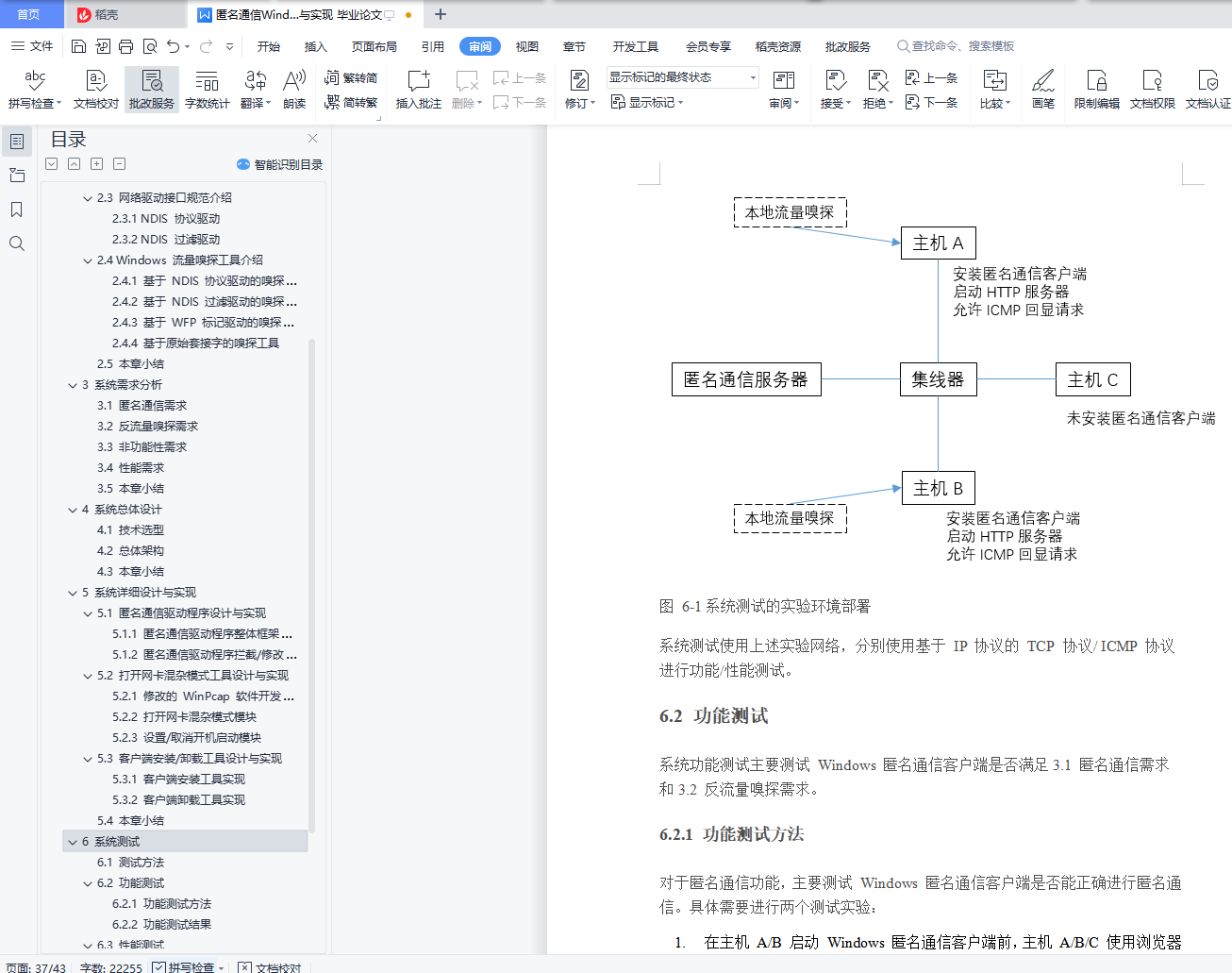

6 系统测试 37

6.1 测试方法 37

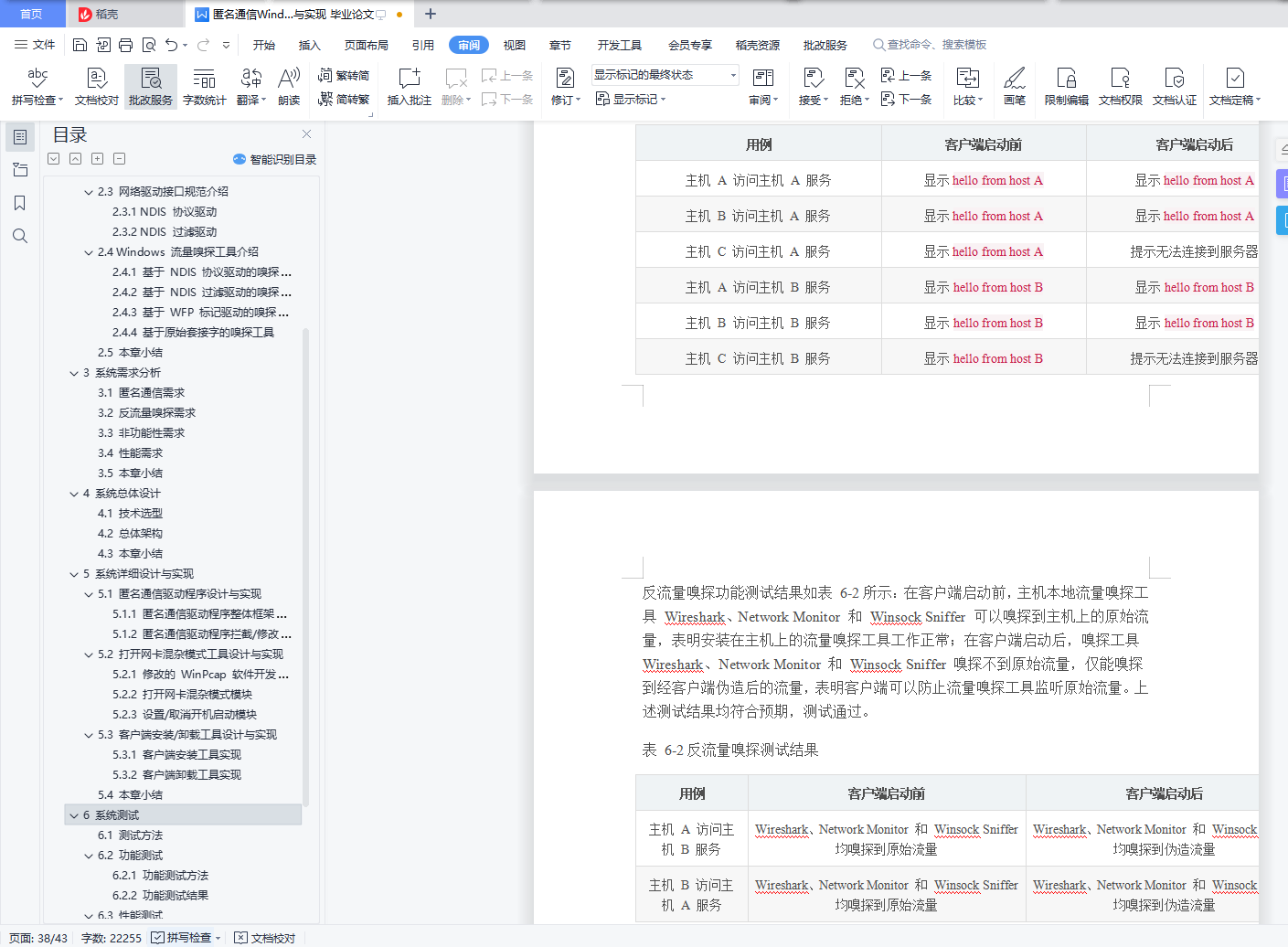

6.2 功能测试 38

6.3 性能测试 40

6.4 本章小结 42

7 结束语 42

7.1 工作总结 42

7.2 问题与展望 43