使用反截图虚拟键盘进行安全认证

Ankit Parekh1, Ajinkya Pawar2 , Pratik Munot3 and Piyush Mantri4

(1,2,3)计算机工程系,麻省理工学院工程学院,印度普纳大学

(4)计算机工程系,三一学院工程与研究学院,印度普纳大学

摘要

随着电子商务的发展,许多企业都建立了自己的网上交易平台如电子机票、网上订票、网上购物等虚拟键盘用于这样的基于Web的平台认证。然而,虚拟键盘仍然受到攻击者可以利用的许多其他谬论的影响。这些包括基于点击的截图捕获和肩上欺骗。为了克服这些缺点,我们设计了一个虚拟键盘,每次用户访问web站点时都会动态生成虚拟键盘。在用户每次点击事件之后,虚拟键盘的键的排列也会被打乱。键的位置是隐藏的,这样站在后面的用户可能无法看到按下的键。我们提出的方法使虚拟键盘的使用更加安全,并使恶意软件程序更难捕捉到验证细节。

关键词:虚拟键盘,键盘记录,网上银行木马,安全,效率

1.引言

今天,随着越来越多的服务被转移到网上,互联网已经融入了我们的日常生活。除了阅读新闻,搜索信息和网上其他无风险的活动,我们也习惯了其他风险相关的工作,如使用信用卡支付,网上银行等。我们享受便利但同时我们将自己置于危险之中。越来越多的木马已经发展成为电子商务安全的巨大隐患,使企业和客户蒙受巨大的经济损失。许多银行使用虚拟键盘这种机制来解决这些盗走他们的银行账户和密码的木马。然而,虚拟键盘不是万无一失的,有自己的缺陷。因此,本文提出了一种新的反截屏虚拟键盘,该虚拟键盘可以保护银行账户和密码不被窃取,原因是由屏幕捕获木马。

2.密码盗取方案

在本节中,我们讨论了密码被盗的各种方法。这些方法是”肩冲浪”,”网络钓鱼”,”使用硬件攻击”和”攻击木马”。 这些方法分别在第2.1、2.2、2.3和2.4节中详细讨论。

2.1肩冲浪

“肩冲浪”是一种众所周知的方法,可以通过在终端前查看受害者的肩膀,窃取他人的密码和其他敏感信息。这种攻击最有可能发生在不安全和拥挤的公共环境,如网吧,商场等,攻击者有可能用隐藏的摄像机来记录所有用户的键盘操作。用户在键盘上的动作视频可以稍后进行研究,以确定用户的ID和密码。

2.2网络钓鱼

在电子通信中,钓鱼者试图通过伪装成一个可信赖的人或企业来谨慎地获取诸如密码和信用卡信息等敏感信息。例如,一个网路钓鱼者可以建立一个假网站,向潜在的受害者发送电子邮件,并说服他们访问虚假网站。这样,钓鱼者可以得到一个明确的受害者的密码文本。网络钓鱼攻击被证明是有效的。

2.3使用硬件

硬件键盘记录器是通过计算机键盘和计算机之间的一个硬件电路来进行键盘记录的。所有的击键活动都记录到内存中,稍后可以访问。硬件键盘记录在软件解决方案的优势在于它不依赖于目标计算机的操作系统的安装,它不会干扰任何程序在目标机器上运行,也不能通过任何软件检测。但是它的物理存在可以被检测到。

图1硬件键盘记录器

2.4利用木马

木马是一个包含或安装恶意代码的程序。如今网上有很多这样的木马。木马捕获按键并将它们存储在机器并将它们发送回对手。一旦一个木马被激活,它就会为对手提供一串用户可能在网上输入的字符,从而将个人数据和在线账户信息置于危险之中。他们在后台工作,没有用户来了解他们。计算机受到这种恶意软件的影响的几率是70%,即使计算机是最新的。一个木马通常包含两个文件:dll文件和exe文件。当EXE安装DLL并触发它工作时,DLL文件会在计算机的某个文件中执行所有的记录。所有记录完成的文件都被寄给了对手的邮件帐号。

3.虚拟键盘

虚拟键盘是一种软件技术,用于减轻密码窃取木马的攻击。它是一个屏幕上的键盘,它使用鼠标来输入一些敏感的细节,如信用卡密码或密码。图2显示了一个虚拟键盘。用户必须使用鼠标点击他想要按下的虚拟键盘上的键。相应的键将被输入到选定的文本框中。因此,使用虚拟键盘,传统键盘的使用就可以被取消。所以,敏感和私密的信息可以得到保护。

图2虚拟键盘

4.虚拟键盘问题

虚拟键盘有许攻击者可以利用的谬论。有先进的木马带截图鼠标单击事件。所有这些截图都上传到黑客网站或邮件账号。因此,即使是虚拟键盘也容易受到攻击。此外,虚拟键盘也很容易受到肩冲浪的影响。

5.反截屏虚拟键盘(asvk)

为了克服虚拟键盘的错误,如对截图捕捉和肩冲浪的敏感性,本文提出了反截屏虚拟键盘。

在反截屏虚拟键盘,当鼠标移动到一个关键的时候,所有的键键盘上的特定行更改为一些特殊的符号像一个星号(*)或散列(#)。图3显示了当鼠标光标移动到一个特定的键时,反截图虚拟键盘的位置。

图1:鼠标移动事件时虚拟键盘的位置

当用户单击某个特定按钮时,虚拟键盘上的所有键都会改为一些特殊的符号,比如星号(*)。因此即使木马在鼠标点击事件截图,将被捕获的是星号(*)。图4显示了在按下一个特定键时,屏幕截图虚拟键盘的位置。

图2:鼠标点击事件时虚拟键盘的位置

当用户释放密钥时,键盘将被保留,如图3所示。但是,在上面的方法中,如果木马获取虚拟键盘布局的屏幕截图,那么就有可能识别出密码。因此,为了克服这个问题,实时刷新可以达到这个目的,当用户释放一个键时,它的键可以被随机化,而不是将键盘返回到原来的位置。然而,键盘的完全随机化会让用户感到不舒服。

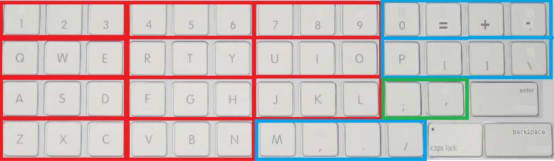

因此,在反截屏虚拟键盘中,键盘被划分为15个区域,如图5所示。键盘区域如下:

•11个键盘区域由3个键组成。

•3个键盘区域由4个键组成。

•1键盘区域由1个键组成。

图3:虚拟键盘的随机化

每次加载页面或按下鼠标键,每个区域的键顺序被重新排列。由于这种随机化,即使他们已经捕获了一到两个虚拟键盘布局的图片,木马无法找到输入内容。假设用户有8位密码,只包含字符,那么木马就需要二百万次尝试获得密码。在三次不成功的尝试之后,银行账户被冻结。因此,反截图虚拟键盘提供的安全级别是非常高的。

6.反截屏虚拟分析键盘

反截屏虚拟键盘需要一些延迟的时间,在鼠标按钮被释放显示键值之后,虚拟键盘上的区域会刷新它们。因此,虚拟键盘的效率比传统键盘的效率要低。但是,以效率为代价来保证账户的安全是值得的。随着8位密码的输入,标准键盘和反截图虚拟键盘的消耗时间比较,如图6所示。

图4:效率比较

结果表明,虚拟键盘的效率比传统键盘低10.6%。当客户输入账户和密码时,平均消耗时间为20秒,比传统键盘慢2秒。这2秒的延迟不会对客户造成太大的影响,因为它的成本是账户的安全成本。

7.反截屏虚拟键盘的优势

反截图虚拟键盘能够解决的问题是屏幕捕获先进的木马。也因为键的变化,一些特殊符号如星号(*)或哈希(#)其脆弱的肩膀冲浪并不比传统的虚拟键盘。此外,反截屏虚拟键盘的实现也很简单。JavaScript可用于其实现。

8.反截图虚拟键盘的缺点

与传统键盘相比,反截屏虚拟键盘的效率不高。与传统键盘相比,它的效率低了10.6%。这使得反截屏虚拟键盘的操作变得更慢。但是,以效率为代价来保证账户的安全是值得的。

9.结论

虚拟键盘提出了解决用户账户的问题的设计新方法,因为木马监视键盘或屏幕捕捉互联网支付是万无一失的,提高了安全性和有能力成为网上银行的护送。

参考文献

[01] Analysis of New Threats to Online Banking Authentication Schemes by Oscar Delgado, A. Fuster-Sabater and J.M.Sierra

[02] UCAM.CL.TR-731 ISSN 1476-2986 : A new approach to Online Banking by Matthew Johnson

[03] Matthew Pemble. Evolutionary trends in bank customer – targeted malware. Network Security, 2005(10):4–7, October 2005

[04] M.AlZomai, B.Al Fayyadh, A.J sang, and A.McCullagh .An experimental investigation of the usability of transaction authorization in online bank security systems. In Proceedings of the Australasian Information Security Conference(AISC’08), Wollongong, Australia, January 2008.

[05] [5] Zhang Zhanjun, Xu Jialiang. Online virtual keyboard and intelligent input system, Tsinghua University Press, 1998.

[06] Video demonstrating a Trojan Attack against Caja Murica Bank of spain http://www.hispasec.com/laboratorio/cajamurcia_en.swf

[07] Demo of Attack against Citi Bank Indiawww.tracingbug.com/index.php/

articles/view/23.html

[08] Hyunjung Kim,Minjung Sohn,Seoktae Kim,Jinhee Pak,Woohun Lee ,Springer. Button Keyboard: A Very Small Keyboard with Universal Usability for Wearable Computing. In Maria Cecília Calani Baranauskas, Philippe Palanque, Julio Abascal, Simone Diniz Junqueira Barbosa, eds. Human-Computer Interaction – INTERACT 2007, 11th IFIP TC 13 International Conference, Rio de Janeiro, Brazil, September 10-14, 2007, Proceedings, Part I. Lecture Notes in Computer Science 4662 Springer 2007. 343-346